Sådan får du øje på en cyberbot – Fem tips til at holde din enhed sikker

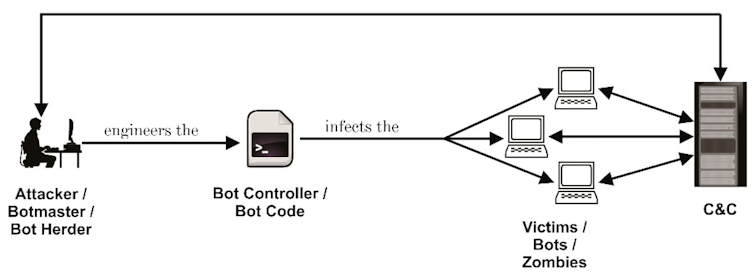

Du ved måske intet om det, men din telefon – eller din bærbare computer eller tablet – kan blive overtaget af en anden, der har fundet vej ind gennem en bagdør. De kan have inficeret din enhed med malware for at gøre den til en “bot” eller en “zombie” og bruge den – måske sammen med hundredvis af andre uvidende ofres telefoner eller PC – til at starte et cyberangreb.

Bot er en forkortelse for robot. Men cyberbots ligner ikke robotterne i science fiction som R2-D2. De er softwareapplikationer, der udfører gentagne opgaver, som de er programmeret til at udføre. De bliver kun ondsindede, når en menneskelig operatør (en “botmaster”) bruger den til at inficere andre enheder.

Artiklen fra The Conversation den 18. jan. 2023 er genudgivet på Activistpost. Den er skrevet af hhv. Adrian Winckles, lektor, School of Computing and Information Science, og Andrew Moore, lektor i cyber og netværk, begge fra Anglia Ruskin University

Botmasters bruger tusindvis af zombier til at danne et netværk (“botnets”), som er ukendt for deres ejere. Botnet ligger i dvale, indtil antallet af inficerede computere når en kritisk masse. Det er på det tidspunkt at botmasteren indleder sit angreb. Angrebet kan involvere hundredtusinder af bots, som er målrettet mod en enkel eller et meget lille antal ofre.

Denne type angreb kaldes et DDoS-angreb (distributed denial-of-service). Målet er at overbelaste ressourcerne på et websted eller en tjeneste med netværksdatatrafik.

Angreb måles ved, hvor mange forbindelsesanmodninger (f.eks. websteds-/browserforbindelser) og på, hvor meget data de kan generere pr. sekund. Normalt kan en ensom bot kun generere et par Mbps trafik. Kraften i et botnet er i antallet af bots.

Er bots ulovlige?

Ikke helt. Alle kan købe et botnet. “Botnets-for-hire” -tjenester starter fra $ 23.99 (ca. 168 kr.) månedligt fra private leverandører. De største botnets har tendens til at blive solgt som reference. Tjenester sælges, så du kan teste din personlige eller dit firmas tjenester mod sådanne angreb. Det ville dog ikke kræve en særlig stor indsats at starte et ulovligt angreb på en person, du er uenig med senere.

Andre legitime anvendelser af bots inkluderer online chat til kunder med automatiserede svar samt indsamling og aggregering af data, såsom digital markedsføring. Bots kan også bruges til onlinetransaktioner.

Botnet malware er designet til at arbejde i det skjulte. Den fungerer som en sovende agent, der holder lav profil på dit system, når det er installeret. Der er dog nogle enkle måder at kontrollere, om du evt. er blevet en del af et botnet.

Antivirusbeskyttelse

Computeroperativsystemer (såsom Windows) leveres med antivirusbeskyttelse installeret som standard, hvilket er den første forsvarsbastion. Antivirussoftware bruger signaturanalyse. Når et sikkerhedsfirma registrerer malware, vil det lave en unik signatur for malwaren og tilføje den til en database.

Men ikke al malware er kendt.

Mere avancerede typer antivirusdetekteringsløsninger omfatter “heuristiske” og “adfærdsmæssige” teknikker. Heuristisk detektion scanner algoritmekoder for mistænkelige segmenter. Adfærdsdetektion sporer programmer for at kontrollere, om de gør noget, de ikke burde (såsom Microsoft Word, der forsøger at ændre antivirusregler). De fleste antiviruspakker har disse funktioner i mere eller mindre grad, men sammenlign de forskellige for at se, om de opfylder dine behov.

Brug en firewall

Computere er mere sårbare, når de er tilsluttet internettet. Porte, inputenheder med et tildelt nummer, der kører på din computer, er nogle af de dele, der bliver mere eksponerede. Disse porte giver din computer mulighed for at sende og modtage data.

En firewall blokerer bestemte data eller porte for at holde dig sikker. Men bots er sværere at opdage, hvis botmasteren bruger krypterede kanaler (firewallen kan ikke læse krypterede data som Hypertext Transfer Protocol Secure (https) data).

Det kan hjælpe at investere i en ny bredbåndsrouter i stedet for at bruge den, som din bredbåndsudbyder sender, især hvis den har avancerede netværksbaserede firewalls, websikkerhed/URL-filtrering, flowdetektion og indtrængningsdetektion og -forebyggelsessystemer.

Adfærd og beslutninger

Hvis du ignorerer system- og softwareopdateringer, er du sårbar over for sikkerhedstrusler. Dine computerdata skal også sikkerhedskopieres regelmæssigt.

Brug ikke administratorkonti til almindelig computeradgang til både hjemme- og forretningsbrug. Opret en separat brugerkonto, selv til din personlige bærbare computer, uden administratorrettigheder. Det er meget lettere for angribere at introducere malware via et phishing-angreb eller få disse legitimationsoplysninger ved at bruge efterligning, når du er logget ind på en administratorkonto. Tænk to gange, før du downloader nye apps, og installer kun programmer, der er digitalt verificeret af en betroet virksomhed.

Mange angreb, såsom ransomware, virker kun, når folk mangler viden. Så hold dig opdateret med de nyeste oplysninger om de teknikker, som de cyberkriminelle bruger.

Brug en alternativ domænenavnstjeneste

Normalt håndterer din internetudbyder det automatisk for dig (linker webstedsadresser til netværksadresser og omvendt). Men botnets bruger ofte domænenavnstjenester til at distribuere malware og udstede kommandoer.

Du kan manuelt kontrollere mønstre af kendte botnetangreb fra websteder som OpenDNS i forhold til dine computerregistreringer.

Hvis jeg tror, jeg har en botnet-infektion?

Tegn på, at din enhed er en zombie omfatter websteder, der åbner langsomt, enheden kører langsommere end normalt eller opfører sig mærkeligt, såsom app-vinduer, der åbner uventet.

Se hvilke programmer der kører. På Windows skal du for eksempel åbne Task Manager for at lave en kort undersøgelse for at se, om noget ser mistænkeligt ud. For eksempel, kører en webbrowser, selvom du ikke har åbnet nogen hjemmesider?

Du kan finde flere oplysninger i vejledninger til visning af Windows-computerprocesser. Andre værktøjer inkluderer Netlimiter til Windows og Little Snitch til Mac.

Når der har været nyhedsrapporter om et botnet-angreb, vil du måske tage et kig på velrenommerede botnet-statuswebsteder, der tilbyder gratis kontrol for at se, om dit netværk har en inficeret computer.

Hvis din computer har en botnet-infektion, skal den enten fjernes med antivirussoftware. Nogle typer malware med funktioner som rootkit-funktionalitet er notorisk svære at fjerne. I sådanne tilfælde skal computerens data (inklusive operativsystemet) slettes og gendannes. En anden grund til at sikkerhedskopiere din computer regelmæssigt – for alt, hvad der ikke er sikkerhedskopieret, vil gå tabt.